- Oyun Hilesi İndir | Oyun Hileleri İndir | Oyun Hilesi İndirme Programı

- Android Oyun Hileleri

- Google Play’de yeni tehlike: 2,3 milyon aygıtı ele geçiren NoVoice

Google Play’de yeni tehlike: 2,3 milyon aygıtı ele geçiren NoVoice

Google Play’de yayımlanan birtakım saf görünümlü Android uygulamaları milyonlarca kullanıcıyı farkında olmadan tehlikeye attı. Güvenlik araştırmacıları “NoVoice” ismi verilen yeni bir zararlının en az 2,3 milyon indirme üzerinden aygıtlara bulaştığını ortaya çıkardı.

Temizlik araçları, galeri uygulamaları ve taşınabilir oyunlar üzere görünen 50’den fazla uygulama, aslında bu ziyanlı yazılımı taşıyordu. Farklı olan şu: Bu uygulamalar kuşkulu müsaadeler istemiyordu ve sahiden çalışıyordu. Yani kullanıcıya verdiği kelamı tutuyordu.

Sorun ise art planda başlıyordu.

NoVoice nasıl çalışıyor?

Siber güvenlik şirketi McAfee araştırmacıları zararlıyı incelerken değişik bir yolla karşılaştı.

NoVoice, uygulama açıldıktan sonra aygıtta root erişimi almaya çalışıyor. Bunun için Android’de yıllar evvel keşfedilen lakin hâlâ kimi aygıtlarda açık olan güvenlik kusurlarını kullanıyor. Bu açıklar 2016 ile 2021 ortasında yamalandı.

Zararlı ayrıyeten kendini gizlemek için Facebook yazılım bileşenleri ortasında saklanıyor. Kodlar com.facebook.utils paketine yerleştiriliyor ve gerçek Facebook SDK sınıflarıyla karıştırılıyor.

Daha da ilginci var.

Asıl ziyanlı kod bir PNG görsel belgesinin içinde saklanıyor. Bu teknik “steganografi” olarak biliniyor. Uygulama bu belgeyi açıyor, içindeki bilinmeyen APK’yı çıkarıyor ve sistem belleğine yüklüyor. Akabinde tüm süreksiz belgeleri silerek iz bırakmıyor.

Bazı bölgelerde çalışmıyor

Araştırmacılar zararlının kimi bölgelerde kendini bilhassa durdurduğunu da fark etti.

Örneğin Çin’deki Beijing ve Shenzhen üzere kentlerde ziyanlı çalışmıyor. Ayrıyeten sistemde emülatör, debugger yahut VPN olup olmadığını anlamak için 15 farklı denetim yapıyor.

Ama pozisyon müsaadesi yoksa bile bulaşma süreci durmuyor.

Cihaz bilgilerini toplayıp hücum planlıyor

Zararlı aygıtı ele geçirmek için evvel bilgi topluyor.

NoVoice, denetim sunucusuna bağlanıyor ve şu bilgileri gönderiyor:

-

cihaz donanımı

-

Android sürümü

-

güvenlik yaması seviyesi

-

kernel sürümü

-

yüklü uygulamalar

-

cihazın root durumu

Bu bilgiler saldırganın hangi açığı kullanacağına karar vermesini sağlıyor.

Ardından ziyanlı her 60 saniyede bir sunucuyla irtibat kuruyor ve aygıt için uygun exploit evraklarını indiriyor.

Root yetkisi alınca sistemi baştan yazıyor

McAfee araştırmacıları zararlının 22 farklı exploit kullandığını tespit etti. Bunların içinde kernel yanlışları ve Mali GPU şoför açıkları da bulunuyor.

Root erişimi alındığında aygıtın temel güvenlik sistemi devre dışı bırakılıyor. Ziyanlı daha sonra birtakım kritik sistem kütüphanelerini değiştiriyor.

Örneğin:

-

libandroid_runtime.so

-

libmedia_jni.so

Bu belgeler değiştirilince sistem davetleri saldırganın koduna yönlendiriliyor.

Fabrika ayarı bile kurtarmayabilir

NoVoice’un en tehlikeli taraflarından biri kalıcılık düzeneği.

Zararlı:

-

kurtarma scriptleri yüklüyor

-

sistem kusur yöneticisini değiştiriyor

-

sistem kısmına bilinmeyen yükler bırakıyor

Sorun şu: Sistem kısmı fabrika ayarına döndürme sırasında temizlenmiyor. Bu yüzden ziyanlı kimi durumlarda resetten sonra bile kalabiliyor.

Ayrıca her 60 saniyede çalışan bir denetim süreci var. Bu süreç ziyanlı belgelerin silinip silinmediğini denetim ediyor. Bir şey eksikse tekrar indiriyor.

Asıl gaye: WhatsApp verileri

Saldırı başarılı olduktan sonra ziyanlı aygıttaki tüm uygulamalara kod enjekte ediyor.

İki ana modül devreye giriyor:

-

Uygulamaları sessizce yükleyip kaldırabilen modül

-

İnternet erişimi olan uygulamalardan bilgi çalan modül

Araştırmacılar bilhassa WhatsApp’ın maksat alındığını tespit etti.

Kullanıcı WhatsApp’ı açtığında ziyanlı şu bilgileri topluyor:

-

şifreleme veritabanları

-

Signal protokol anahtarları

-

telefon numarası

-

Google Drive yedekleme bilgileri

Bu bilgiler saldırganın kurbanın WhatsApp oturumunu kendi aygıtında klonlamasına müsaade veriyor.

Google Play’den kaldırıldı lakin risk bitmiş değil

McAfee bu uygulamaları Google’a bildirdi. Google da tüm ziyanlı uygulamaları Play Store’dan kaldırdı.

Google ayrıyeten şu açıklamayı yaptı:

Mayıs 2021’den sonra güncellenmiş Android aygıtlar bu zararlıdan etkilenmiyor. Zira kullanılan güvenlik açıkları yıllar evvel kapatıldı.

Ek olarak Google Play Protect, bu uygulamaları otomatik olarak kaldırıyor ve yine yüklenmesini engelliyor.

Ancak bu uygulamaları daha evvel indiren kullanıcılar için risk devam ediyor. Uzmanlara nazaran bu aygıtların dataları ele geçirilmiş olabilir.

Android kullanıcıları ne yapmalı?

Uzmanlar birkaç kolay teklif veriyor:

-

Android aygıtınızı şimdiki tutun

-

eski güvenlik yamasına sahip aygıtları kullanmayın

-

uygulamaları yalnızca emniyetli geliştiricilerden indirin

-

Play Store’da olsa bile bilinmeyen uygulamalara dikkat edin

Özellikle 2021’den evvelki güvenlik yamalarına sahip aygıtlar bu tıp taarruzlara karşı daha savunmasız.

Sıradaki haber:

Telefonunuz 2G’ye zorla düşürülüyor olabilir: Telefonunuza geçersiz SMS yağdıran yeni metot

KATEGORİNİN POPÜLERLERİ

-

1

İran’dan ABD’ye Tehdit Dolu Sözler: Sonuçlarına Hazırlıklı Olmalı

1235 kez okundu

1

İran’dan ABD’ye Tehdit Dolu Sözler: Sonuçlarına Hazırlıklı Olmalı

1235 kez okundu

-

2

Bugün Toplanması Beklenen Meclis’e Sadece Bir Milletvekili Geldi

947 kez okundu

2

Bugün Toplanması Beklenen Meclis’e Sadece Bir Milletvekili Geldi

947 kez okundu

-

3

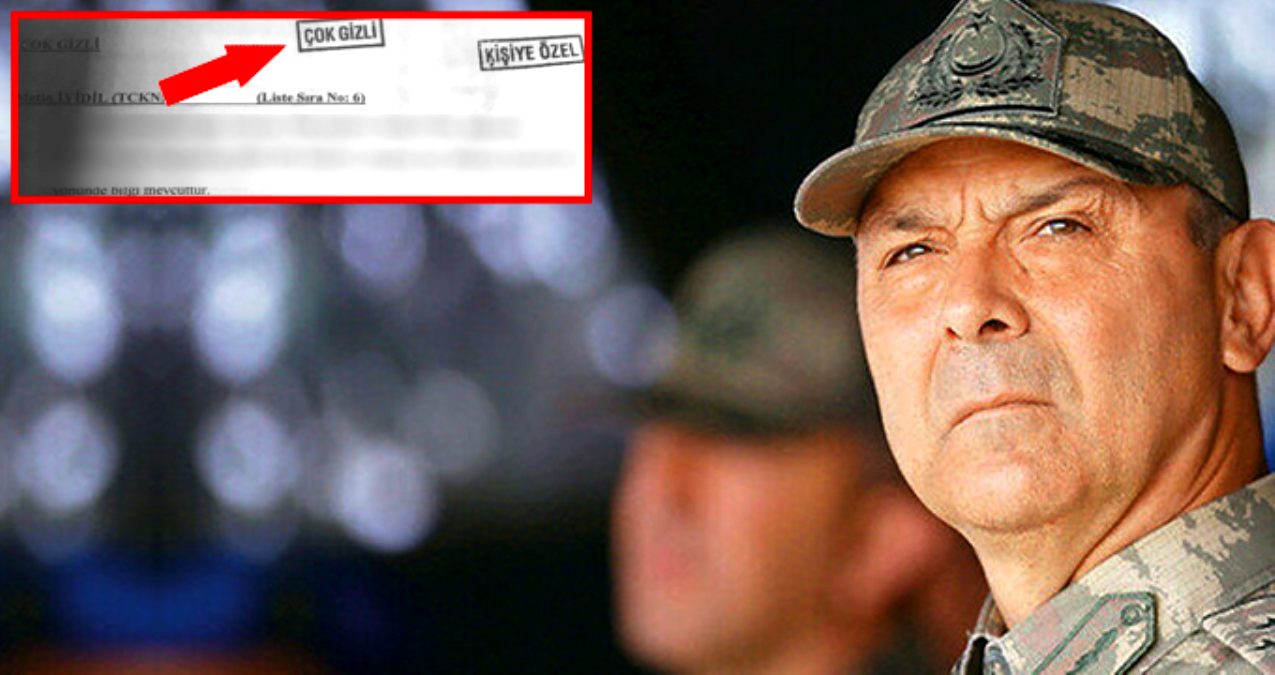

MİT’in eski Korgeneral Metin İyidil hakkında gönderdiği ‘çok gizli’ mektup ortaya çıktı

866 kez okundu

3

MİT’in eski Korgeneral Metin İyidil hakkında gönderdiği ‘çok gizli’ mektup ortaya çıktı

866 kez okundu

-

4

Müge Anlı’da işlenen Şaver Cindi cinayetinin katil zanlısı 3 yıl sonra yakalandı

863 kez okundu

4

Müge Anlı’da işlenen Şaver Cindi cinayetinin katil zanlısı 3 yıl sonra yakalandı

863 kez okundu

-

5

iOS 17’nin yeni özellikleri neler olacak? iOS 17 ne vakit çıkacak?

772 kez okundu

5

iOS 17’nin yeni özellikleri neler olacak? iOS 17 ne vakit çıkacak?

772 kez okundu

News

News

Android Oyun Hileleri

Android Oyun Hileleri

Android Oyun Hileleri

Android Oyun Hileleri

Android Oyun Hileleri

Android Oyun Hileleri

Android Oyun Hileleri

Android Oyun Hileleri

Android Oyun Hileleri

Android Oyun Hileleri

Android Oyun Hileleri

Android Oyun Hileleri

ANDROID OYUN HILELERI

ANDROID OYUN HILELERI